Noticias

Hackean JDownloader para distribuir instaladores maliciosos

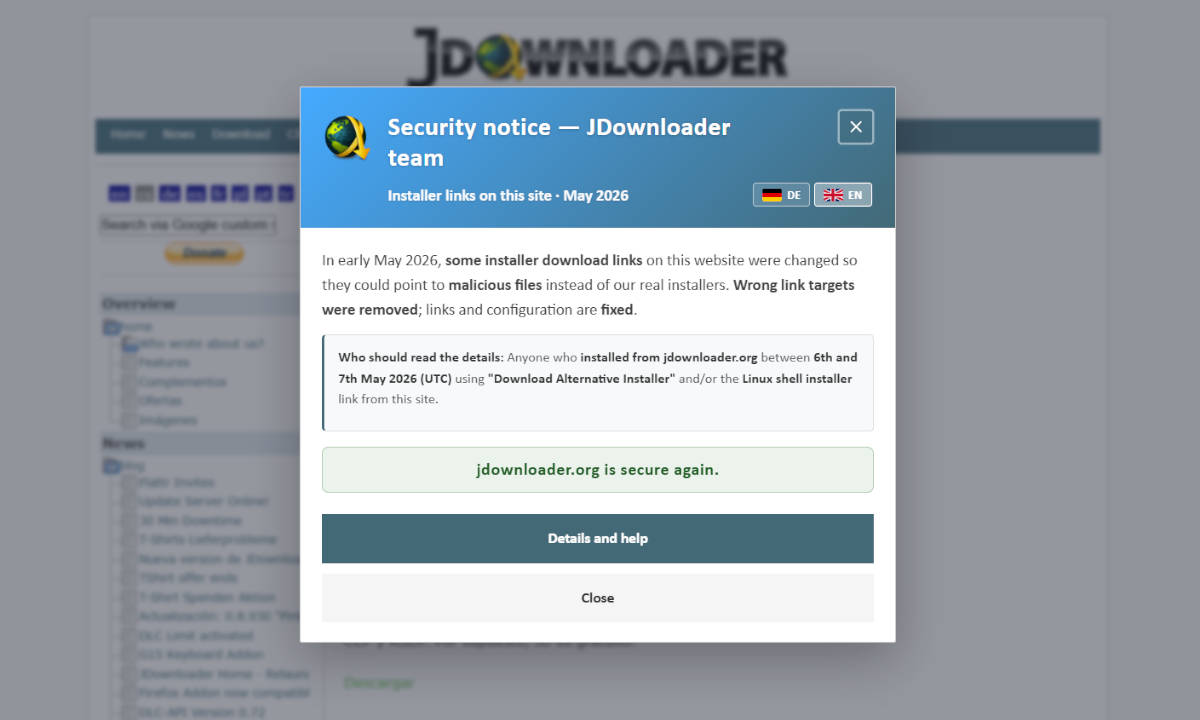

Hay pocos escenarios más incómodos dentro del mundo de la seguridad informática que este: entrar en la web oficial de un programa conocido, descargar su instalador legítimo… y acabar infectando el sistema igualmente. Eso es exactamente lo que ocurrió con JDownloader entre los días 6 y 7 de mayo, después de que atacantes comprometieran parcialmente la página oficial del veterano y popular gestor de descargas para sustituir algunos enlaces legítimos por instaladores maliciosos dirigidos a usuarios de Windows y Linux.

El incidente afectó concretamente al instalador alternativo de Windows y al instalador shell para Linux. Los atacantes aprovecharon una vulnerabilidad sin corregir en el CMS utilizado por la web oficial para modificar enlaces y redirigir las descargas hacia archivos infectados alojados externamente. Según han explicado posteriormente los propios desarrolladores, los atacantes nunca obtuvieron acceso completo a los servidores ni al sistema operativo de la infraestructura de JDownloader. El compromiso se limitó a la manipulación de contenido y enlaces publicados en la página.

El malware distribuido consistía en un RAT basado en Python, es decir, un troyano de acceso remoto capaz de otorgar control prácticamente completo sobre el sistema infectado. Los análisis realizados posteriormente muestran además un comportamiento bastante sofisticado: el payload incluía retrasos de ejecución de hasta ocho minutos antes de activarse, una técnica relativamente habitual para dificultar la detección automática y evitar ciertos sistemas de análisis dinámico.

La detección inicial llegó, curiosamente, desde la propia comunidad. Un usuario de Reddit comenzó a sospechar después de que Microsoft Defender identificara el instalador descargado desde la web oficial como software malicioso. También llamó la atención la aparición de firmas digitales sospechosas como “Zipline LLC” o “The Water Team” en lugar del desarrollador legítimo, AppWork GmbH. Poco después, los responsables de JDownloader confirmaron públicamente el incidente y desconectaron temporalmente la web para iniciar la investigación.

Y aquí conviene hacer una distinción importante. El problema no afectó al núcleo del programa ni a todas las formas de distribución del software. Las actualizaciones internas de la aplicación seguían siendo seguras, igual que las versiones para macOS, los paquetes distribuidos mediante Winget, Snap, Flatpak y el paquete JAR principal. El ataque estuvo limitado específicamente a determinados enlaces publicados en la web oficial durante una ventana temporal relativamente corta.

Aun así, el incidente resulta especialmente delicado porque rompe una de las recomendaciones más básicas y repetidas dentro de la seguridad informática: descargar software únicamente desde fuentes oficiales. En este caso, los usuarios hicieron exactamente eso. No acudieron a páginas sospechosas, no utilizaron mirrors extraños ni instalaron cracks de procedencia dudosa. Entraron en la web legítima del proyecto y descargaron el archivo ofrecido allí. Precisamente por eso este tipo de ataques generan tanta preocupación dentro de la industria.

Y además no se trata de un caso aislado. Los ataques a la cadena de suministro llevan años convirtiéndose en uno de los vectores favoritos para grupos criminales y operaciones más sofisticadas. Casos como SolarWinds o 3CX demostraron hasta qué punto comprometer la distribución de software legítimo puede resultar devastador. El objetivo ya no consiste únicamente en engañar usuarios individuales, sino en infiltrarse dentro de relaciones de confianza ya establecidas entre desarrolladores y millones de sistemas.

Los responsables de JDownloader aseguran que el problema ya ha sido solucionado y recomiendan a los usuarios verificar siempre la firma digital de los instaladores. Los archivos legítimos deben aparecer firmados por AppWork GmbH; cualquier ejecutable sin firma o firmado por entidades distintas debe considerarse sospechoso. Pero incluso con esa solución, el incidente deja una sensación bastante incómoda. Porque durante años la regla era sencilla: “descarga solo desde la web oficial”. Hoy sigue siendo el mejor consejo posible… aunque ya no garantice completamente la seguridad.

-

PrácticosHace 5 días

PrácticosHace 5 díasCómo usar Winhance para mejorar la experiencia con Windows

-

A FondoHace 6 días

A FondoHace 6 díasBazzite, el clon de SteamOS que quiere ser el mejor Linux para jugadores

-

GuíasHace 3 días

GuíasHace 3 díasGuía de buenas prácticas en el Día Mundial de la Contraseña 2026

-

NoticiasHace 5 días

NoticiasHace 5 díasAsí serán los Google Pixel 11