A Fondo

Buceando por la ‘Internet Invisible’ Deep Web

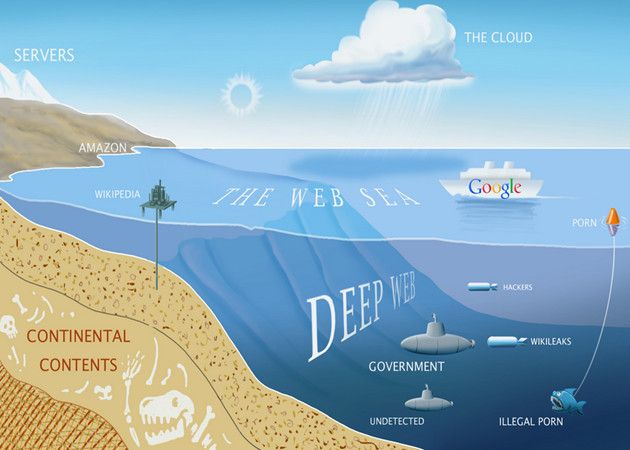

Deep Web -la Internet Invisible o Profunda- es básicamente el contenido de Internet no indexado por los motores de búsqueda. Aunque ya se habló de la ‘la Web invisible’ en la década de los 90, se considera generalmente aceptado que el término ‘Internet Profunda’ fue introducido por Michael K. Bergman en un white paper titulado «The Deep Web: Surfacing Hidden Value».

Más que de una red oculta creada intencionalmente como nos pueda parecer en la actualidad, el documento hablaba de contenidos no localizables por los motores de búsqueda por distintos motivos, desde páginas protegidas mediante contraseñas a formatos no indexables con páginas sin contenido html.

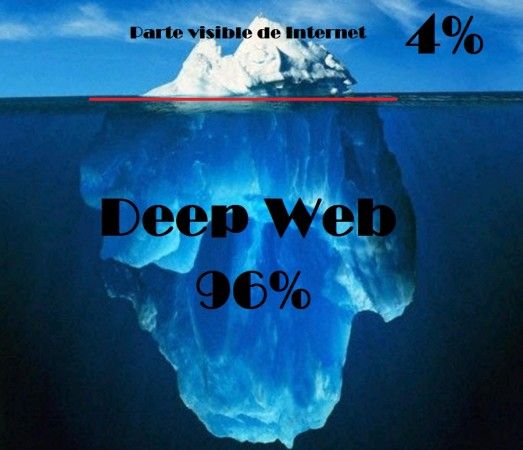

Tamaño

Hay bastante controversia con el tamaño que puede ocupar la Deep Web. Algunos autores calculan su tamaño hasta en 500 veces superior a la Internet superficial aunque otros reducen bastante el dato tras la explosión de las redes sociales, de los grandes servicios como Google y de los datos movidos por los dispositivos móviles en la Internet usada por la mayoría de los mortales.

En todo caso, las cifras que se manejan para este sub-mundo de Internet son espectaculares y estimaciones basadas en un estudio de la Universidad de Berkeley especulan que en la actualidad el Internet Profundo podría ocupar hasta 91.000 TeraBytes. Algo imposible de confirmar por su propia estructura pero impresionante de igual forma, como el dato de los 300.000 sitios Deep Web existentes en 2004.

Contenido

Los detractores de la ‘Internet Invisible’ aseguran que la red es principalmente un refugio para delincuentes donde puede encontrarse cualquier producto o servicio manifiestamente ilegal. Tráfico de drogas y de armas, mercado negro de todo tipo, pornografía que se sale de cualquier parámetro que podamos considerar ‘estándar, pederastia, sicarios a sueldo, manuales de creación de armas o bombas, dinero falso, venta de exploits y contratación de todo tipo de desarrollo maliciosos y/o ataques, piratería de software, mafias varias, refugio de terroristas y hasta tráfico de órganos y menores, son algunos de los contenidos que circulan por la Deep Web.

Obviamente por su propia arquitectura, la red atrae a la peor calaña que la raza humana es capaz de ofrecer aunque no fuera su propósito inicial ni el de más interés para la mayoría de mortales. Algunos autores rebajan lo que representan estas actividades delictivas en el total y dentro de subniveles internos de la propia Internet Oculta (darknet) algunas sin acceso público, aunque se calcula que el usuario estándar puede acceder al 90 por ciento de todo el contenido.

Afortunadamente, Deep Web ofrece más que delitos, principalmente garantizar -cierto- anonimato en el intercambio de información, por ejemplo a los usuarios que han tenido la desgracia de nacer en países con regímenes dictatoriales. También grupos de ciudadanos ‘normales’ que buscan ese anonimato y que se integran en foros con todo tipo de temáticas, que pueden ser frikis, curiosos, alternativos o especializados pero alejados de las actividades delictivas. Organizaciones como NASA almacenan datos de investigaciones científicas y existen bases de datos de todo tipo que ocupan una buena parte del total. La organización Wikileaks comenzó a ofrecer documentos clasificados con contenido sensible en esta red antes de saltar al gran público.

Acceso

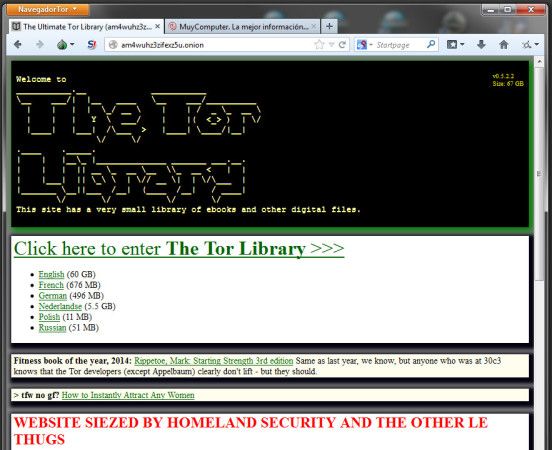

A Deep Web no podemos entrar como a las páginas de la Internet Superficial con cualquier navegador principalmente por su url cifrada tipo http://kpvz7ki2v5agwt322(punto)onion. Incluso se rumorea que hay más en los subniveles de los que hablábamos, pero en cualquier caso su acceso es trivial para cualquier usuario.

Hay otras formas, pero la más utilizada y sencilla es a través de Tor, un proyecto Open Source de red de comunicaciones distribuida que busca el anonimato a nivel de red, mantiene el secreto de la información que viaja por ella y permite moverse por Internet sin dejar rastro. La red TOR tampoco está pensada para contener material oculto (menos para proteger actividades delictivas) sino para garantizar el anonimato y la privacidad, algo que consigue -en teoría- como luego veremos.

Tor Browser Bundle es el paquete que nos permitirá conectar a la red Tor, navegar de forma anónima por la Internet Superficial y también acceder a la Deep Web. Se trata de un ‘Firefox’ tuneado disponible para Windows, Mac OS X y Linux, mediante instalación en disco o ejecutándose desde un pendrive. Incluye HTTPS Everywhere 3.0 desarrollada por la Electronic Frontier Foundation en colaboración con el proyecto Tor obligar al navegador a utilizar las versiones HTTPS (protocolo seguro de transferencia) de los sitios web que dispongan de tal opción. El uso de TOR se ha disparado tras el escándolo de NSA.

Dinero

Es difícil entender el funcionamiento de la Deep Web sin Bitcoin, ya que la moneda electrónica descentralizada e independiente de emisores centrales es la divisa oficial, el medio de pago preferente y utilizado para todo lo que la Internet Invisible ofrece, lo bueno y lo malo.

Moneda virtual que sigue cotizando al alza a pesar de sus detractores e inseguridades y hace poco te contábamos como ya era aceptada como medio de pago en un par de hoteles de Las Vegas, por el servicio de almacenamiento MEGA, por plataformas de juegos como Zynga o por Overstock.

Su alto grado de fluctuación, los graves problemas de seguridad con ciberataques masivos contra ella con robo incluido y su conexión como forma de pago de actividades ilegales, son aspectos a solucionar, pero si entras en la Deep Web tendrás que disponer de una buena cuenta de esta moneda electrónica.

Precauciones

El acceso a la otra Internet es sencillo como hemos visto, al igual que las posibilidades de llevarnos disgustos múltiples por lo que conviene tomar precauciones pensando en lo siguiente:

– El acceso a Deep Web es directamente ilegal en algunos países como China donde solo la carga de TOR te lleva a la cárcel.

– Cuidado con las descargas de archivos. Hay altas probabilidades de acabar infectado si no se conoce perfectamente de dónde viene el archivo descargado y las páginas visitadas. Una buena solución de seguridad, cortafuegos y software adicional de protección es obligatorio.

– El anonimato no es total. Documentos filtrados por el ex-técnico de la CIA Edward Snowden, revelaron el espionaje de la Agencia de Seguridad Nacional estadounidense sobre la red TOR comprometiendo equipos informáticos de usuarios concretos y así poder espiar sus actividades. La privacidad total no existe ni en Deep Web. Altamente recomendable navegar a través de proxies y si puedes, desde equipos que no utilices para tus actividades normales por Internet.

– Cuidado dónde te metes, lo que buscas y lo que haces. La red oculta ofrece lo peor de lo peor y aunque no todo está accesible te puedes encontrar con imágenes o vídeos directamente vomitivos. Más aún actividades ilegales. Donde están los delincuentes están las fuerzas de seguridad y no es imposible descubrir tu IP real por muchas precauciones que utilices.

-

GuíasHace 4 días

GuíasHace 4 díasWindows 11 Home o Windows 11 Pro ¿Cuál es la mejor versión para cada tipo de uso?

-

PrácticosHace 15 horas

PrácticosHace 15 horasCómo usar Winhance para mejorar la experiencia con Windows

-

PrácticosHace 6 días

PrácticosHace 6 díasCómo mejorar la vida útil de la batería de un portátil

-

A FondoHace 2 días

A FondoHace 2 díasBazzite, el clon de SteamOS que quiere ser el mejor Linux para jugadores