Noticias

Regin, un troyano de Windows desde 2008 cazado

Investigadores de la firma de seguridad Symantec han descubierto una importante amenaza de seguridad denominada como Regin, un troyano de Windows que estaba operativo desde 2008 y que hasta hoy ha conseguido mantenerse oculto aunque, eso sí, por fortuna parece estar poco extendido.

Sé que lo primero que os ha venido a la cabeza es cómo un troyano ha sido capaz de mantenerse escondido durante más de cinco años, y lo cierto es que la respuesta está en su propia estructura interna. Sí, esto quiere decir que el troyano estaba diseñado para que no fuera nada fácil de detectar.

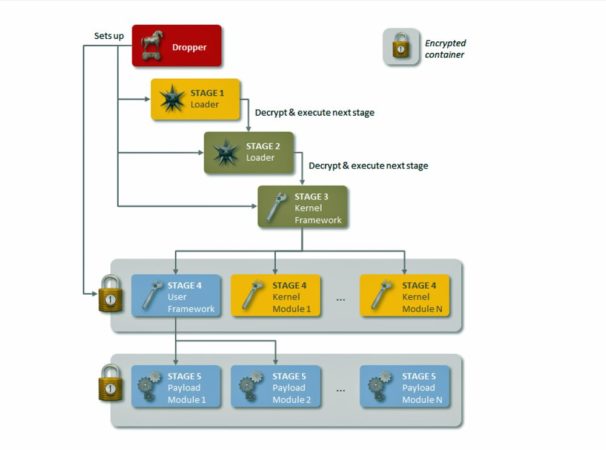

Su estructura interna se divide en cinco grandes capas o fases, algo que según los investigadores deja claro que no se trata de un malware creado por cualquiera con conocimientos mínimos, sino que estamos ante una amenaza de seguridad diseñada por profesionales.

Pero esto no es todo, ya que según los expertos el desarrollo y creación de [pajarito]Regin implicó la inversión de grandes recursos[/pajarito], tanto de tiempo (quizá meses o años de desarrollo) como económicos (sueldos y gastos de investigación), lo que lo eleva a amenaza desarrollada probablemente por algún gobierno.

¿Cómo se ha podido entonces identificar a Regin? Para poder identificar al troyano era necesario descubrir esas cinco fases a las que hicimos referencia y que podemos ver en la imagen, de forma que hasta que los investigadores no lo lograron no supieron lo que tenían realmente entre manos.

¿Cuáles son las capacidades de este troyano? Pues la lista es bastante amplia, ya que integra desde funciones básicas, como robar contraseñas, hasta otras más avanzadas, que pasan por hacer capturas de pantalla o controlar el ratón del equipo afectado. Pero lo chocante no es sólo su gran cantidad de funciones, sino que las mismas se pueden personalizar y permite, por tanto, el desarrollo de nuevas capacidades una vez que el equipo ha sido infectado.

Gracias a esto el atacante puede «adaptar» su incursión en el equipo vulnerado según sus propios intereses, un detalle que una vez más deja claro que se trata de una amenaza de seguridad que habría sido, casi con total seguridad, desarrollada por algún ente gubernamental para el espionaje de determinados objetivos.

A fecha de redactar este artículo hay identificadas unas 100 infecciones, aunque dado lo complicada que resulta su detección no podemos descartar que la cifra de infecciones reales sea sensiblemente superior.

Los avances que han conseguido los investigadores han sido importantes, pero éstos todavía tienen camino por delante con Regin ya que desconocen numerosos detalles de importancia y, de hecho, no tienen ni la más mínima idea del país que puede estar detrás de este troyano.

Más información ⇒ MuySeguridad.

-

A FondoHace 2 días

A FondoHace 2 díasLos 10 mejores reproductores de vídeo para Android (gratis y sin publicidad)

-

GuíasHace 6 días

GuíasHace 6 díasQué son los DNS y por qué mejoran la experiencia en Internet

-

PrácticosHace 5 días

PrácticosHace 5 díasSeis usos de un pendrive USB más allá de almacenar archivos

-

GuíasHace 5 días

GuíasHace 5 díasCómo arrancar un PC Windows en el menor tiempo posible