Guías

Paso a paso para eliminar un virus PC

Los virus PC, gusanos, troyanos y demás especímenes maliciosos acechan a ordenadores y redes. La llegada de malware de todo tipo y para todas las plataformas, el robo de datos y la invasión a la privacidad, cotizan al alza en la Internet mundial, obligando a usuarios y empresas a tomar medidas pro-activas para su control.

La prevención es la primera y principal línea de defensa. Basada en el sentido común, saber por dónde navegamos, qué aplicaciones instalamos o cómo manejamos el correo electrónico, además del apoyo de una buena solución de seguridad.

A pesar de la prevención, no siempre es posible mantenerse a salvo de la infección de un virus PC y cualquier internauta habrá tenido que lidiar con ello en alguna ocasión. Si tu equipo va más lento de lo normal, el sistema muestra errores aleatorios, el navegador web se congela luchando para deshacerse de anuncios extraños o no puedes acceder a tus documentos, seguramente padezcas una infección digital que además de impedir el uso habitual del equipo pone en riesgo tus datos.

Si tu antivirus no lo ha detectado, no puede eliminarlo o no tenías ninguna solución de seguridad instalada y ahora el mismo virus te impide su instalación, el proceso de limpieza puede ser largo y complicado dependiendo del tipo de malware. Digital Citizen ha publicado un diagrama con todos los pasos a seguir para eliminar un virus PC en sistemas Windows, aunque muchos de los pasos son de aplicación para otras plataformas. Una guía que nos ha parecido interesante comentar aunque repetimos, la prevención es la mejor cura.

1. Salvar nuestros datos

Independientemente de la infección, lo primero que debemos hacer es una copia de seguridad de los datos. Documentos, fotos, vídeos y cualquier otro tipo de información personal o profesional que no podamos perder aunque estén infectados, para intentar recuperarlos después en un sistema limpio.

Se incluyen en este grupo los más peliagudos que serán los infectados por Ransomware (cifrados habitualmente), pero incluso esos debemos guardarlos para intentar salvarlos posteriormente. Solo copiarlos se entiende. No podemos ejecutarlos hasta su limpieza porque pueden infectarnos otros equipos.

1.1. Copia de seguridad con el modo seguro

Uno de los rasgos comunes de cualquier virus PC es el hecho de que se inician junto al sistema operativo. Con el fin de limitar el daño al equipo y poder guardar los archivos que nos interesan, en sistemas Windows podemos intentar arrancar en el modo seguro.

El modo seguro de Windows, también llamado “a prueba de errores” o “arranque avanzado” es una forma del inicio del sistema que solo carga controladores y servicios más básicos y es de utilidad para encontrar y resolver problemas del sistema operativo que no son posibles de resolver en un arranque normal. Hasta Windows 7, su acceso era muy sencillo pulsando la tecla “F8″ en el arranque. Para arrancar en modo seguro en Windows 8/8.1 y Windows 10, sigue los enlaces.

Si has entrado en el modo seguro, copia los datos a un medio de almacenamiento externo, preferentemente un pendrive o disco duro USB o una unidad óptica CD/DVDs. Si has conseguido hacer copias de tus archivos esenciales pasa al punto 2 de esta guía. Si no has podido arrancar en modo seguro sigue leyendo.

1.2. Copia de seguridad con Live CD

Un Live CD es un sistema operativo creado en un medio extraible como un DVD o unidad USB. Es autoarrancable e independiente del sistema operativo, sin tener que instalar nada en él. Ello nos permite aislar la mayoría de tipos de malware y acceder al equipo para realizar las copias de seguridad.

Hay muchas opciones pero te proponemos Ubuntu. Para lo que nos interesa valdría cualquier versión aunque utilizaremos la última 15.10. Simplemente descargamos la imagen y creamos el medio autoarrancable. Para ello podemos utilizar nuestra aplicación preferida para grabar la imagen al disco óptico o USB. Por ejemplo utilizando ImgBurn para unidades ópticas o UNetbootin en el caso de USB. Para crearlos puedes seguir alguna de nuestras guías o la oficial de Ubuntu aunque es tan sencillo como abrir el programa, seleccionar la imagen ISO de Ubuntu que hemos descargado y la aplicación se encargará de su creación.

1.3. Arranca Live CD y copia de seguridad

Arrancamos el equipo desde el Live CD recién creado. Si no lo tenemos hecho anteriormente, tendremos que entrar en la BIOS para colocar la unidad óptica o USB como primeros medios de arranque, siempre antes que el disco duro o SSD donde tengamos instalado el sistema.

Los Live CD utilizan la memoria RAM sin cargar el sistema operativo, controladores, aplicaciones o servicios del equipo infectado, lo que nos permite aislar el malware. Una vez el Live CD (DVD o USB) carga Ubuntu accedemos a la unidad de almacenamiento y realizamos la copia de archivos a un medio de almacenamiento externo, un pendrive o disco duro USB. Recuerda no utilizar esos archivos hasta que no se haya procedido a su escaneo y desinfección.

2. Desinfección

Una vez que tenemos a salvo nuestros archivos esenciales es la hora de limpiar el virus PC. No siempre será posible dependiendo del malware en cuestión. Lo intentamos de la siguiente forma:

2.1. Crea un medio de rescate contra virus

Un CD de rescate contra virus en PC es una aplicación que cualquier usuario debería tener preparada en su colección de software. El procedimiento es similar al que utilizamos para la creación del «Live CD» porque de hecho, es el mismo formato que emplearemos pero en este caso con una solución antivirus específica.

Hay cantidad de soluciones a emplear, incluyendo soluciones generales de rescate como Hirens o Ultimate Boot, pero contra virus vamos a utilizar una solución más dedicada como algunas gratuitas que te recomendamos de los mejores antivirus del mercado: Kaspersky Rescue Disk cuya guía de creación puedes seguir en el enlace, ESET SysRescue Live o BitDefender que es el que vamos a emplear para el ejemplo.

Vamos al sitio web oficial de BitDefender y descargamos la imagen ISO con la que prepararemos nuestro disco de rescate. Para el quemado, BitDefender recomienda herramientas de quemado como InfraRecorder para CD/DVD e Stickifier para USB. O puedes utilizar otras como ImgBurn para unidades ópticas o UNetbootin en el caso de USB.

A tu gusto. En todos los casos el objetivo es crear una herramienta de seguridad capaz de arrancar nuestro PC de forma independiente del sistema operativo instalado para mejorar la búsqueda y desinfección de malware.

2.2 Arranca con el disco de rescate – Desinfección

Arrancamos el equipo con el medio de rescate creado. BitDefender utiliza un Linux basado en Ubuntu con una interfaz gráfica muy sencilla de utilizar. Actualizará automáticamente la base de virus y el programa, y una vez aceptado el acuerdo de licencia se iniciará el escáner antivirus, terminando con la desinfección del malware encontrado. Desde el explorador de archivos del Live CD podremos acceder a la unidad donde está instalado el sistema principal. Útil si queremos borrar algún archivo o directamente para hacer las copias de seguridad que vimos anteriormente.

3. Recuperación

Si la limpieza del malware fue efectiva sigue los pasos 3.1 y 3.1. De lo contrario, no pierdas más tiempo porque tendremos que «tomar el toro por los cuernos» y recuperar el sistema por otras vías.

3.1. Arranca el sistema

Retiramos el disco de rescate e intentamos arrancar el equipo de la forma habitual. Si logramos arrancar, intentaremos instalar el mejor antivirus al que tengamos acceso, revisando de nuevo que el sistema está limpio.

3.2. Verifica datos y aplicaciones

Si el sistema funciona normalmente pasamos a comprobar si todas las aplicaciones que teníamos instaladas funcionan correctamente. También controladores y drivers. Incluso si el sistema operativo está limpio y funcionando, puede ser que existan daños.

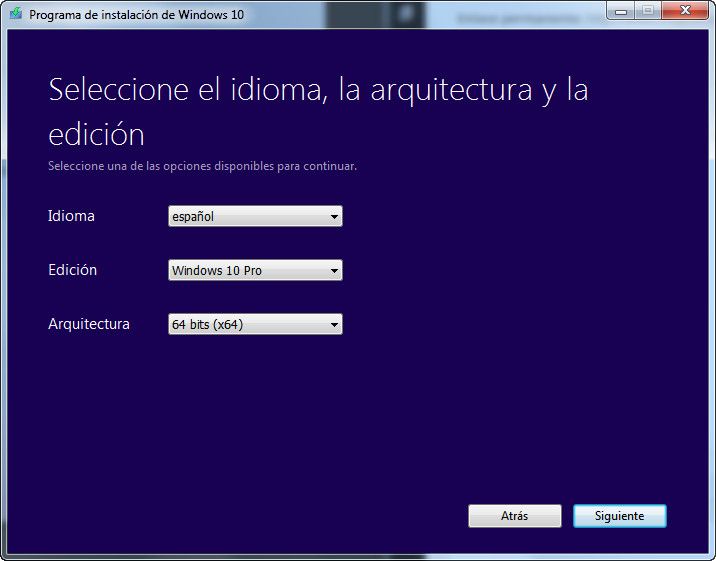

3.3. Reinstala el sistema

Si a pesar de nuestros esfuerzos no hemos sido capaces de acabar con la infección, solo nos queda la reinstalación del sistema operativo. Si tenemos una partición de recuperación o discos del sistema, será lo primero a utilizar para revertir el equipo a como vino de fábrica. Si no contamos con esos medios toca realizar una instalación limpia de todo el sistema, formateando la partición para asegurarse de la eliminación del virus en el equipo.

3.4. Recupera tus datos y aplicaciones

Escanea y desinfecta en su caso los archivos de datos que teníamos guardado en la copia de seguridad. Asegúrate bien de su limpieza antes de volverlos a copiar en el equipo porque podrían ser la causa de la infección y tener que repetir de nuevo todo el proceso. Lo mismo con las aplicaciones que quieras reinstalar.

4. Impedir nuevos daños

4.1. Analiza a fondo el equipo

La partición del sistema está limpia pero también debemos comprobar el resto de particiones y toda la red local porque el virus ha podido llegar por esa vía e infectar de nuevo el equipo. Puedes comprobarlo con los discos de rescate creados anteriormente y también con una solución de seguridad instalada en el equipo. Hay cantidad y calidad de ellas como puedes repasar en los mejores antivirus de 2016. Hoy por hoy, por mucha precaución que tengamos, es complicado mantener limpio un ordenador personal sin ninguna protección adicional. Al menos utiliza el Windows Defender que viene instalado en sistemas Windows, complementado con el cortafuegos, o la utilización de escáneres on-line gratuitos como Bitdefender QuickScan, ESET Online Scanner o Kaspersky Security Scan.

4.2. Cambia las contraseñas

No hay rastro de virus, el ordenador está limpio y tus datos están seguros. Sin embargo, una buena parte del malware actual infecta los equipos con el objetivo de obtener las contraseñas de acceso. No es improbable que tus contraseñas estén en manos de terceros a pesar que tu sistema esté limpio.

Por ello y después de una infección, es altamente recomendable cambiar todas las contraseñas, desde las locales para autenticación de Windows a las utilizadas en los servicios de Internet, especialmente las destinadas a servicios financieros o de comercio electrónico.

Vía | Diagrama Digital Citizen

Imagen de portada | Shutterstock

-

A FondoHace 7 días

A FondoHace 7 díasTelegram: infraestructura y epicentro del abuso digital

-

NoticiasHace 6 días

NoticiasHace 6 díasUbuntu 26.04 LTS tiene unos requisitos más altos que Windows 11

-

A FondoHace 6 días

A FondoHace 6 díasPosibles especificaciones de las GeForce RTX 6090, GeForce RTX 6080 y GeForce RTX 6070

-

NoticiasHace 6 días

NoticiasHace 6 días¿Emocionado con los gráficos de GTA VI? Mala idea