Noticias

Microsoft y WannaCry, ¿ha actuado bien el gigante de Redmond?

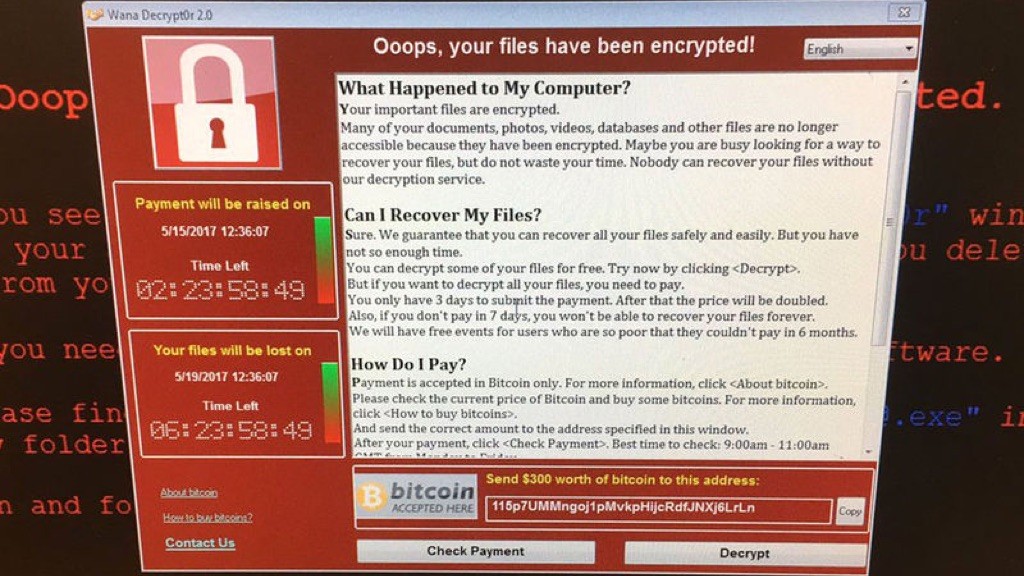

Los que nos leéis a diario ya estáis al corriente de todo lo que ha ocurrido con WannaCry, un ransomware en forma de gusano que ha causado estragos en más de 70 países y que finalmente pudo ser detenido, aunque los cibercriminales han empezado a introducir mutaciones para poder seguir haciendo su agosto, así que os recomendamos echar un vistazo a este artículo, donde encontraréis una serie de recomendaciones básicas de seguridad.

Todo ha ido muy rápido pero se ha vivido una situación muy compleja que ha llegado a poner en tela de juicio la seguridad tanto de empresas como de entes gubernamentales. En medio de toda esa tormenta se encuentra Microsoft, ya que como sabemos WannaCry aprovecha una vulnerabilidad presente en Windows que afecta al protocolo SMB.

Dicha vulnerabilidad fue parcheada en marzo, lo que significa que los sistemas operativos que tienen soporte oficial o soporte extendido y fueron actualizados no tenían nada que temer, pero aquellos que no estaban puestos al día o que carecían de soporte eran vulnerables.

Como viene siendo habitual muchos han levantado el dedo acusador sobre Microsoft y han tildado una vez más a Windows de inseguro. Es algo habitual, el fanatismo campa a sus anchas y siempre tiene que salir alguien que se cree en pleno derecho de pedir la cabeza de otro, pero encima este caso es muy claro.

Hablamos de infecciones que se han producido por utilizar sistemas operativos sin soporte desde hace años (Windows XP por ejemplo) o que no estaban debidamente actualizados, ¿podemos pedir responsabilidades a Microsoft por esto? Creo que la respuesta es evidente.

A esto debemos unir que la firma de Redmond no sólo no ha aprovechado el ataque de WannaCry para «hacer campaña» y a favor de Windows 10, sino que además ha lanzado incluso un parche de seguridad para poner fin a esa amenaza en sistemas operativos que como Windows XP carecen de soporte oficial.

Sobre este tema Betanews ha publicado un interesante artículo que nos ha servido como base para animarnos a escribir estas líneas y cuya lectura os recomiendo, ya que es bastante ilustrativo. Como siempre os animo a dejar vuestra opinión en los comentarios.

-

PrácticosHace 1 día

PrácticosHace 1 díaCómo se usa Win10Privacy para controlar la privacidad en Windows

-

A FondoHace 6 días

A FondoHace 6 díasEl buscador de Google cambia para siempre y es hora de explorar alternativas

-

NoticiasHace 6 días

NoticiasHace 6 díasLa IA entra en una nueva fase: aprender a usarla en el trabajo real

-

AnálisisHace 5 días

AnálisisHace 5 díasGIGABYTE MO27Q28GR análisis completo de este monitor WOLED