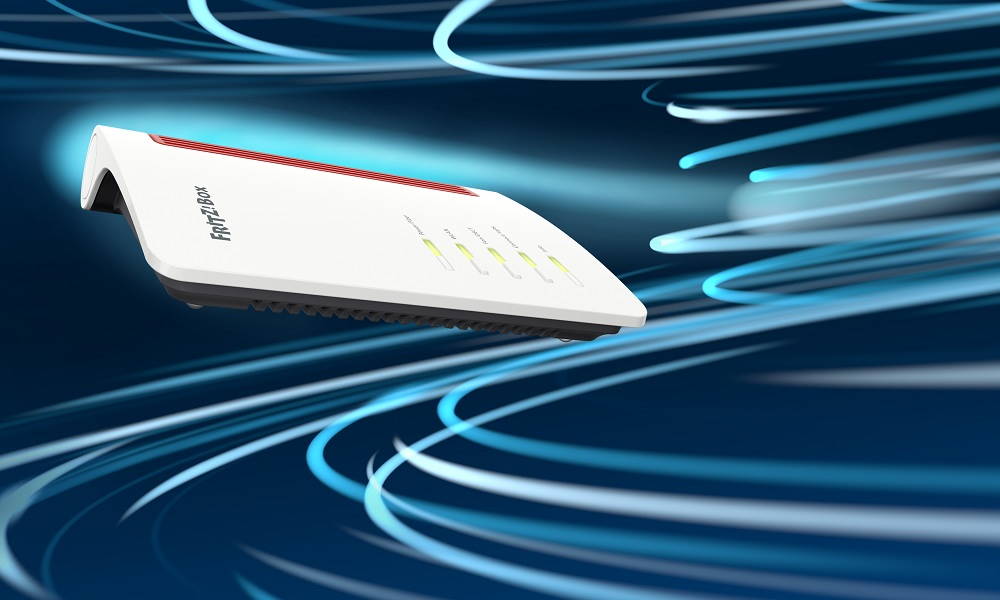

Mantener nuestra conexión Wi-Fi en buen estado es fundamental para disfrutar de una buena experiencia de uso cuando nos conectamos...

Windows Update, la herramienta interna presente en la configuración general de cualquier versión del sistema de Microsoft, es el método preferencial para actualizar Windows. Pero no...

Las redes de banda ancha móvil 5G no se han desplegado por completo y a medida que eso suceda podemos esperar acercarnos a las mejoras prometidas...

¿Estás cansado de que sin venir a cuento aparezca el Asistente de Google en tu tele Android cuando no has dicho nada ni remotamente similar a...

Los desarrolladores detrás del AtlasOS para Windows 11, liberaron la pasada semana una nueva versión de este proyecto de código abierto, un Windows ligero diseñado para...

Los anuncios se han convertido en algo bastante molesto para todos los que utilizamos Windows 11, y la cosa no solo no va a cambiar, sino...

Tener un procesador de 32 bits o de 64 bits marca una gran diferencia actualmente, porque el soporte de los sistemas operativos y de las aplicaciones...

Hay una serie de aplicaciones de terceros desarrolladores (algunas de pago) que prometen acelerar el arranque de Windows usando distintas técnicas de software. La realidad es...

La placa base es el componente sobre el que se instalan y al que se conectan, de una forma u otra, todos los componentes que dan...

El administrador de tareas de Windows es una herramienta interna muy interesante para los usuarios que quieran controlar a fondo el funcionamiento de su equipo o...

Estamos, salvo sorpresa, en las últimas horas para poder hacer una copia de seguridad de Telegram, pues como ya te contamos el viernes, la Audiencia Nacional...

Como ya sabrás porque ha salido en todos lados, la Audiencia Nacional ha ordenado el bloqueo de Telegram en España, una decisión insólita que se espera que...

¿Te gusta la propuesta tan de moda de los chatbots basados en inteligencia artificial, pero te disgusta dejar tu huella en servicios tan ampliamente utilizados como...

El almacenamiento basado en memorias flash NAND ha jubilado a otros formatos de almacenamiento. En ordenadores personales, las SSD se han impuesto por completo tanto en...

Si 2023 fue el año de los servicios basados en inteligencia artificial, 2024 va a serlo de la IA en el dispositivo, es decir, del traslado...

¿Alguna vez te has preguntado cómo dar formato a tus mensajes en WhatsApp? Lo cierto es que es muy sencillo, pero sigue habiendo mucha gente que no...

Si quieres mejorar Windows 11 y no sabes por dónde empezar tranquilo, en este artículo te vamos a dar cinco claves que te ayudarán a convertirlo...

Las redes BitTorrent están viviendo una nueva juventud después de unos años de bajada de tráfico. Mucho tiene que ver la estrategia de los grandes servicios...

El Explorador de archivos de Windows puede irritar al usuario más calmado en ocasiones donde se eterniza al abrir algunas carpetas, especialmente las que contienen muchos...

Se están poniendo de moda la pestañas flotantes… y redondeadas, cabe agregar, y si por estilo hay a un navegador al que le vienen que ni...

Restablecer Windows 11 es una solución muy útil para poner fin a problemas graves que nos impidan seguir utilizando nuestro PC con normalidad. Esta función es...