Noticias

Un nuevo informe del uso de contraseñas muestra una situación terrible

El Centro Nacional de Seguridad Cibernética del Reino Unido (NCSC), ha publicado un informe del uso de contraseñas para alertar de una situación terrible.

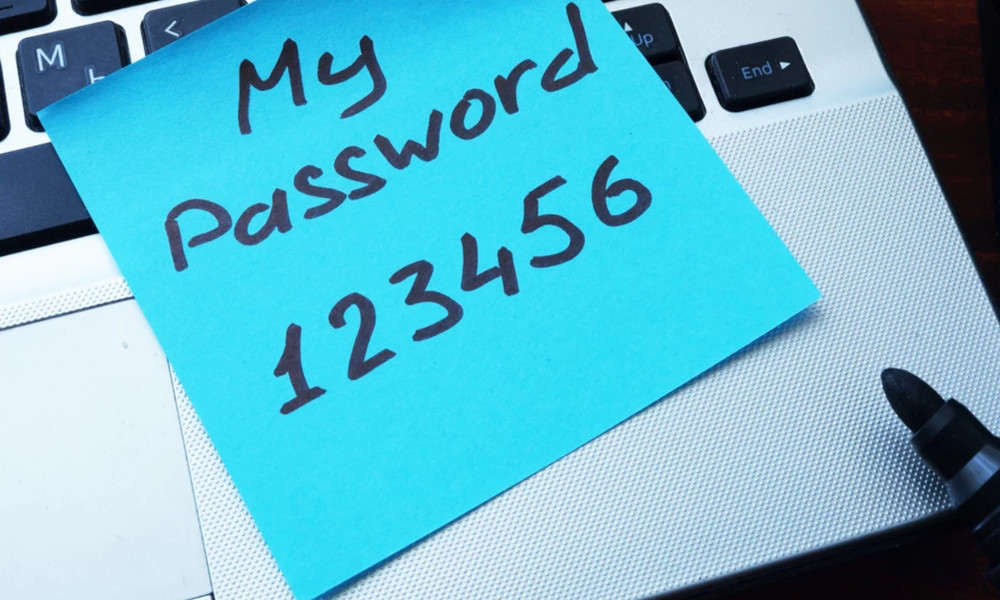

A pesar de los continuos consejos, decenas de millones de usuarios siguen utilizando contraseñas débiles para proteger sus cuentas. La situación es tan lamentable que los ciberdelincuentes no necesitan usar técnicas ni ataques avanzados, solo ir probando la lista de las más usadas.

NCSC ha colaborado con el portal Have I Been Pwned, que recoge una amplia base de datos parte de los millones de contraseñas filtradas en ataques a servicios de Internet, para señalar las 100.000 contraseñas más usadas.

Después del estudio de SplashData con datos de 2018 no parece que hayamos mejorado y las primeras de la lista siguen siendo algunas tan inseguras como 123456, 123456789, qwerty, password, 111111, 12345678, abc123, 1234567, password1 o 12345. Solo la primera, «123456», fue utilizada para hackear la friolera de 23,2 millones de cuentas.

Uso de contraseñas

Se recomienda a desarrolladores y administradores de sistemas que bloqueen el uso de las contraseñas de la lista y alienten a los usuarios a crear contraseñas más seguras. En este escenario, todos somos responsables, las empresas que nos dejen usar sus servicios con este tipo de contraseñas y los que las utilizamos. Las normas básicas para la creación y uso de contraseñas seguras son las que repiten en cualquier manual de ciberseguridad:

- No usar palabras típicas o números comunes.

- Combinar mayúsculas y minúsculas.

- Combinar números con letras.

- Añadir caracteres especiales.

- Alargar el término con el mayor número de dígitos.

- No utilizar la misma contraseña en todos los sitios.

- Especialmente, usar contraseñas específicas para banca y sitios de compra on-line

- Mantener la contraseña a salvo de cualquier tercero.

- No revelar nunca la contraseña en supuestas peticiones oficiales desde correos electrónicos (suelen ser ataques de phishing).

- Valorar el uso de gestores de contraseñas.

- Reforzar el uso de contraseñas con otros sistemas soportados, especialmente la doble autenticación (2FA) o sistemas biométricos, sensores de huellas o reconocimiento facial.

-

PrácticosHace 6 días

PrácticosHace 6 díasCómo montar archivos ISO (u otros formatos) en Windows

-

A FondoHace 17 horas

A FondoHace 17 horasLos 10 mejores reproductores de vídeo para Android (gratis y sin publicidad)

-

GuíasHace 5 días

GuíasHace 5 díasQué son los DNS y por qué mejoran la experiencia en Internet

-

PrácticosHace 4 días

PrácticosHace 4 díasSeis usos de un pendrive USB más allá de almacenar archivos