Noticias

Mucho cuidado con las VPN gratuitas

Los servicios de VPN han cobrado enorme popularidad en los últimos tiempos, y desde luego no faltan razones para ello, aunque en bastantes ocasiones se vean argumentarios de ventas de las mismas que no son correctos. En sus orígenes, este tipo de soluciones de seguridad eran una herramienta dirigida a empresas, pero gracias al enorme crecimiento en la oferta ahora están al alcance de prácticamente todo el mundo.

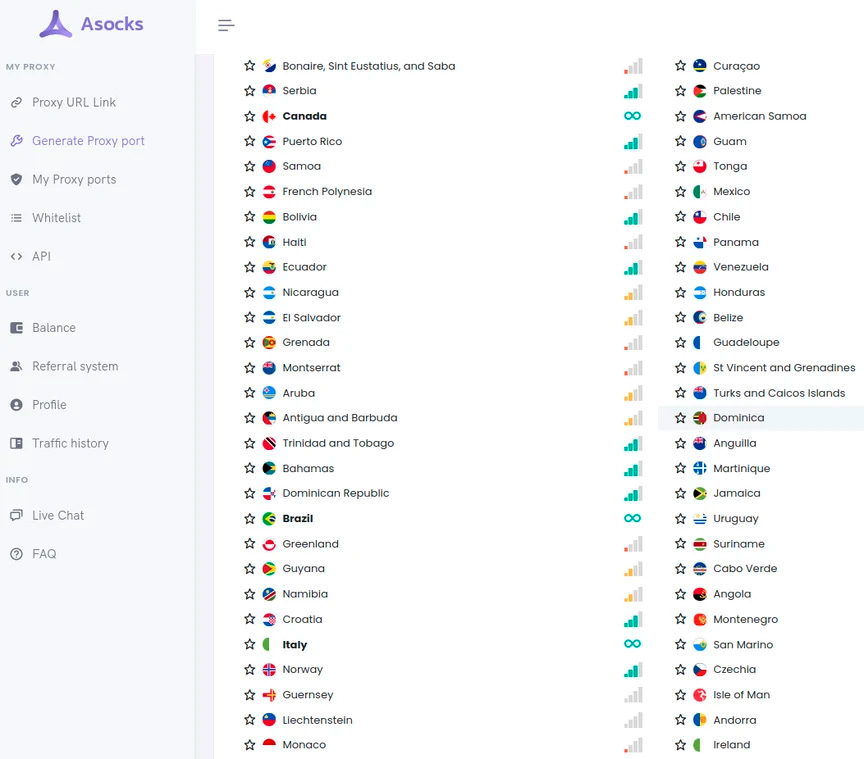

Con los servicios de red privada virtual podemos, por ejemplo, mejorar la seguridad de nuestros datos cuando empleamos redes públicas, y también nos proporcionan un extra de privacidad cuando accedemos a determinadas páginas web en las que, por la razón que sea, preferimos que no quede constancia de nuestra dirección IP. Además, algunas empresas complementan sus ofertas con servicios adicionales, como análisis del tráfico en busca de amenazas de seguridad y similares.

En la actualidad es posible encontrar servicios de VPN gratuitos, de pago, y también algunos incluidos en algún otro servicio, como por ejemplo el que encontramos en Google One. Obviamente no es lo mismo lo que ofrecen unos y los otros, y en todos los casos es más que recomendable informarse en profundidad antes de empezar a emplear alguno de ellos. Y esto se aplica, especialmente, si hablamos de los que son gratuitos, pues hablamos de un tipo de servicio que tiene unos costes considerables, que obviamente necesitan algún otro tipo de compensación.

¿Y de qué tipo de compensaciones hablamos? Pues una investigación de la que se hace eco Malwarebytes ha revelado que 28 apps de VPN para Android, 17 de ellas gratuitas, convertían los dispositivos en servidores proxy para actividades delictivas. Como fruto inmediato de esta investigación, Google ha eliminado todas estas apps de su tienda de aplicaciones para Android, y además se ha hecho pública la lista de las mismas, para que los usuarios potencialmente afectados puedan comprobarlo y, en tal caso, desinstalarlas y, a ser posible, aplicar algún protocolo de limpieza adicional. Son las siguientes:

- app.litevpn.android

- com.anims.keyboard

- com.blazestride

- com.bytebladevpn

- com.captaindroid.android12.launcher

- com.captaindroid.android13.launcher

- com.captaindroid.android14.launcher

- com.captaindroid.feeds

- com.captaindroid.free.old.classic.movies

- com.captaindroid.phone.comparison

- com.fastflyvpn

- com.fastfoxvpn

- com.fastlinevpn.android

- com.funnychar.ginganimation

- com.limo.edges

- com.okovpn.app

- com.phone_app.launcher

- com.quickflowvpn

- com.samplevpn

- com.securethunder

- com.shinesecure

- com.speedsurf

- com.swiftshield.android

- com.turbotrackvpn

- com.turbotunnelvpn

- com.yellowflashvpn

- io.vpnultra

- run.vpn

La parte más positiva es que, además, los investigadores han sido capaces de identificar la tecnología subyacente en todas estas apps y, en consecuencia, también han hecho pública la misma, permitiendo de este modo que se puedan tomar todas las medidas de seguridad necesarias para que no pueda volver a ser empleada para este fin. Además, cabe esperar que los desarrolladores de las mismas hayan quedado señalados y que, por lo tanto, no puedan volver a subir apps a la tienda de Android.

Esto es, en cualquier caso, una muestra bastante clara de los riesgos de emplear este tipo de apps gratuitas, pues existe un mercado bastante activo en el que los ciberdelincuentes ofrecen, a cualquier interesado, la posibilidad de emplear sus redes de servidores proxy para que puedan llevar a cabo sus fechorías con bastante impunidad.

-

PrácticosHace 6 días

PrácticosHace 6 díasCómo montar archivos ISO (u otros formatos) en Windows

-

A FondoHace 1 día

A FondoHace 1 díaLos 10 mejores reproductores de vídeo para Android (gratis y sin publicidad)

-

GuíasHace 5 días

GuíasHace 5 díasQué son los DNS y por qué mejoran la experiencia en Internet

-

PrácticosHace 4 días

PrácticosHace 4 díasSeis usos de un pendrive USB más allá de almacenar archivos