Prácticos

¿Cuenta hackeada? Cómo comprobarlo y remediarlo

Pocas son las personas que no han sufrido la desagradable experiencia de que alguna de sus cuentas haya sido hackeada, ya sea de correo electrónico, de una red social, de algún servicio de streaming… A medida que hemos ido empleando más y más servicios online de todo tipo, la cantidad de credenciales de acceso gestionadas por cada usuario ha crecido hasta el punto de convertirse en una complicación. Una complicación que en no pocas ocasiones, da lugar a hábitos poco recomendables.

Así, cuando se produce una filtración y, como resultado de ella, alguna de nuestras cuentas es hackeada, podemos enfrentarnos a un problema mucho mayor si, por ejemplo, hemos reciclado contraseñas, o empleamos una clave muy parecida, con pequeñas variaciones entre unos y otros servicios. De este modo, una cuenta hackeada se puede convertir en muchas, y ya puedes imaginar el problema que esto supone.

Ahora bien, ¿cómo averiguar si alguna de tus cuentas se ha filtrado y podría ser hackeada, antes de que eso se pueda volver en tu contra? ¿Y qué puedes hacer en tal caso?

¿Han hackeado alguna de tus cuentas?

Hay varias vías para comprobar si alguna de tus cuentas en servicios online ha sido hackeada. Desgraciadamente, en muchos casos la peor es la que corresponde directamente al servicio que ha sufrido la filtración. Y es que, por norma general, las comunicaciones por parte de los servicios cuando sufren una filtración suelen ser terriblemente genéricas, y no informan individualmente a cada usuario sobre si su cuenta concreta se ha visto comprometida o no,

Afortunadamente hay servicios que recopilan filtraciones y permiten a los usuarios comprobar si sus cuentas se han visto afectadas. El más popular de ellos es, sin duda Have i been pwned? Desde hace años recopila listados de filtraciones, y con su función de búsqueda nos permite comprobar si se han encontrado registros con nuestra dirección de correo electrónico. Si alguna de tus cuentas ha sido hackeada, lo más probable es que sus datos hayan salido de alguno de los listados que mantiene esta web.

Su funcionamiento es muy sencillo. Tan solo debes escribir tu dirección de correo electrónico, y en caso de que se encuentre en alguna de las filtraciones recogidas, verás un mensaje de aviso junto con las filtraciones en las que aparece

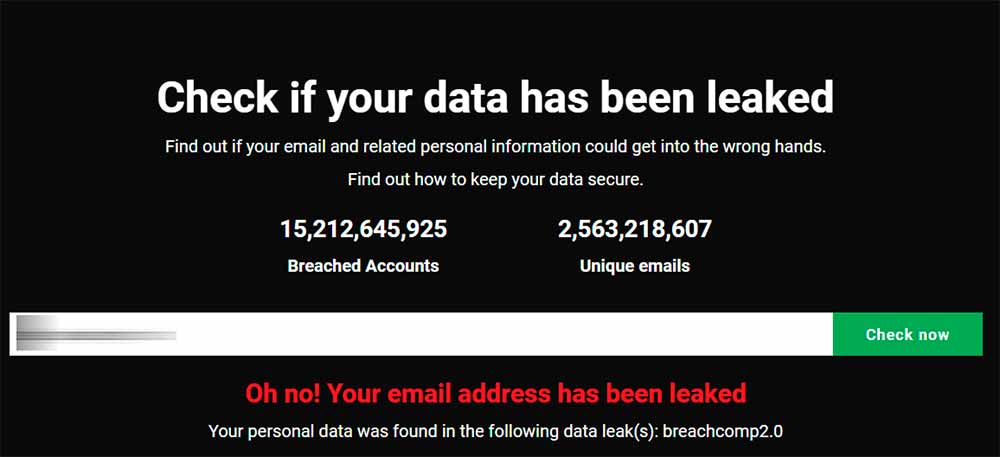

Aunque muestra menos información, al menos de momento, otra opción muy interesante a este respecto es el servicio puesto en marcha por Cybernews. Basado en la mayor recopilación de credenciales obtenidas a partir de filtraciones y brechas de seguridad, y que incluye nada menos que 3.200 millones de combinaciones de correo electrónico y contraseña, nos permite comprobar si nuestras cuentas de correo aparecen en alguna filtración y si, por lo tanto, esas cuentas pueden ser hackeadas.

Su funcionamiento es similar al de Have i been pwned?, tan solo tendrás que escribir tu dirección de correo electrónico y, en caso de que haya algún resultado, verás un mensaje en el que se informa sobre ello, y en el que se menciona en que filtración o filtraciones aparece

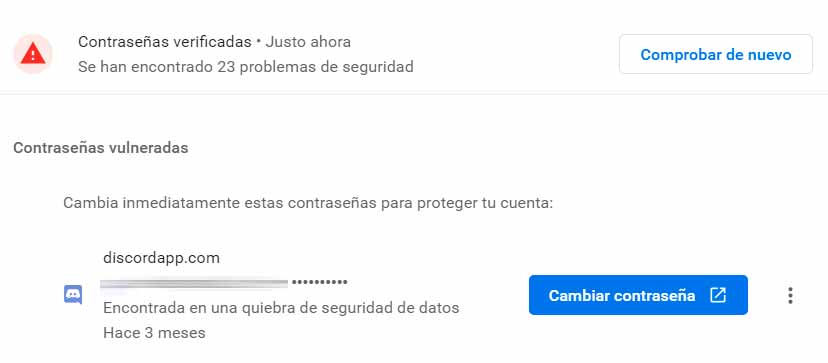

En caso de que emplees el gestor de contraseñas de tu navegador, algunos de ellos cuentan con una función de verificación, que chequea las cuentas que tienes almacenadas en el mismo, y te indica cuáles de ellas se han visto comprometidas y, por lo tanto, pueden ser hackeadas. Accede al gestor y, si cuenta con tal función, podrás encontrar información, como en este caso de Google Chrome, sobre cada una de las cuentas comprometidas

¿Cómo actuar frente a una cuenta hackeada?

Si tras realizar alguna de estas comprobaciones descubres que alguna de tus cuentas se ha visto comprometida, la velocidad de reacción es un elemento clave. Cuanto antes actúes, a menos riesgos te expones. Aunque varía de servicio en servicio, hay varias recomendaciones clave, que debes seguir de inmediato, y que reducirán al mínimo el riesgo de que tus cuentas, datos y demás caigan en malas manos.

Contraseñas seguras: Los medios y profesionales llevamos años poniendo el foco en este punto y, sin embargo, por sorprendente que pueda parecer, se siguen empleando contraseñas tremendamente inseguras, como venimos contándote año tras año. Que las cuentas que emplean las mismas sean hackeadas es solo cuestión de tiempo y, aunque está feo culpabilizar a las víctimas, en estos casos lo cierto es que se lo estarán poniendo más que fácil a los atacantes.

Por fortuna, de un tiempo a esta parte los servicios están empezando a imponer ciertas medidas de seguridad en las claves: una longitud mínima, combinaciones de mayúsculas, minúsculas y caracteres especiales, cambio de contraseña con prohibición de reciclarlas, etcétera. Lo mejor es interiorizar dichas medidas y emplearlas sea o no obligatorio en los servicios. Emplear contraseñas que no sean ni sencillas ni deducibles (nombres de los hijos, fechas de cumpleaños, etcétera) son la primera y fundamental barrera de seguridad.

Contraseñas únicas: Emplear la misma contraseña en dos o más servicios es un problema de seguridad más serio de lo que puedas pensar. Y es que si utilizar las mismas credenciales (misma cuenta de correo electrónico y mismo nombre de usuario) en, por ejemplo, diez servicios, basta que uno de ellos se vea comprometido y sufra una filtración para que la seguridad de las diez cuentas se vea comprometida.

Aunque el nivel de riesgo se reduce, tampoco es recomendable emplear contraseñas parecidas con, por ejemplo, una cadena de texto que se repite en todas, y un número al final que hace que no sean iguales. Y es que si un atacante ve una clave como PatitoFeo3, no le llevará demasiado tiempo probar con PatitoFe01, 2, 4, etcétera.

Renovar las contraseñas: Que tengamos noticia de algunas filtraciones, no significa que tengamos noticia de todas las filtraciones. E incluso en el mejor de los casos, en ocasiones pasan años desde que se produce la brecha hasta que ésta se hace pública. Y si hablamos de una cuenta hackeada por otros métodos, podemos no llegar a saber nunca que nuestra contrasea ha caído en malas manos. Dependerá,, principalmente, del modo en que ésta sea empleada por el atacante.

Por lo tanto, ante el riesgo de que nuestras credenciales se hayan visto comprometidas y no lo sepamos, lo más recomendable es cambiar las contraseñas de manera regular, incrementando la frecuencia en base al nivel de protección que consideremos necesario para cada servicio. Y es que no es lo mismo una cuenta gratuita en un servicio en el que no tenemos asociados medios de pago, que un acceso a banca electrónica. A mayor necesidad de protección, mayor frecuencia de cambio de la contraseña.

Gestor de contraseñas: Gestionar un catálogo tan amplio y cambiante de contraseñas complejas puede no ser humanamente posible y, en realidad, si empleamos contraseñas verdaderamente seguras, solo un cerebro muy, muy privilegiado sería capaz de recordarlas. Así, en lugar de hacer ejercicios mentales desmesurados, lo más recomendable es emplear un gestor de contraseñas.

Puedes optar por servicios que cuentan con clientes para los principales sistemas operativos para ordenadores y dispositivos móviles, o por soluciones para instalar en tu PC y gestionarlas desde el mismo. O si lo prefieres, como ya mencioné antes, cada vez son más los navegadores que ofrecen esta función.

Verificación en dos pasos: A día de hoy este es, sin duda, el Santo Grial de la protección de las cuentas de usuario. Sea mediante mensaje SMS, app, código de validación u otras medidas, combinar una contraseña segura con un código único obtenido por otra vía o la validación desde otro dispositivos puede llegar a protegerte de 99 de cada 100 ataques. No en vano, muchos servicios habilitan esta función, e incluso hacen obligatorio su uso, cuando han sufrido una fuga de datos. Es mucho más difícil que una cuenta sea hackeada si se emplea la autenticación 2FA.

-

PrácticosHace 6 días

PrácticosHace 6 díasCómo montar archivos ISO (u otros formatos) en Windows

-

A FondoHace 14 horas

A FondoHace 14 horasLos 10 mejores reproductores de vídeo para Android (gratis y sin publicidad)

-

GuíasHace 4 días

GuíasHace 4 díasQué son los DNS y por qué mejoran la experiencia en Internet

-

PrácticosHace 4 días

PrácticosHace 4 díasSeis usos de un pendrive USB más allá de almacenar archivos