Noticias

Microsoft parchea una vulnerabilidad 0-Day explotada en ataques de ransomware

Microsoft ha parcheado una vulnerabilidad crítica de Windows de ‘Día-0’ muy peligrosa, ya que estaba siendo explotada activamente para escalar privilegios e implementar cargas útiles del conocido ransomware Nokoyawa.

Es una de las 97 vulnerabilidades parcheadas en la actualización de seguridad de abril que Microsoft publica el segundo martes del mes. Siete de ellas están clasificadas como «Críticas» y el resto como «Importantes» en cuanto a su gravedad. El número de errores en cada categoría es:

- 20 vulnerabilidades de elevación de privilegios.

- 8 vulnerabilidades de omisión de características de seguridad.

- 45 vulnerabilidades de ejecución remota de código.

- 10 vulnerabilidades de divulgación de información.

- 9 vulnerabilidades de denegación de servicio.

- 6 vulnerabilidades de suplantación de identidad.

La vulnerabilidad crítica de Windows citada como más peligrosa es CVE-2023-28252, un error de escalada de privilegios en el controlador del sistema de archivos de registro común (CLFS) de Windows. Un atacante que explotara con éxito esta vulnerabilidad podría obtener privilegios de «SISTEMA» y hacerse con el control de los equipos.

Según la firma rusa de seguridad, Kaspersky, la vulnerabilidad ha sido creada por un grupo de ciberdelincuencia para implementar el ransomware Nokoyawa contra pequeñas y medianas empresas. De momento se ha localizado en América, Medio Oriente y Asia, aunque no se descarta que circule ya por todo el mundo.

Destacar que se trata de una vulnerabilidad 0-Day, explotada activamente antes de que hubiera una solución oficial disponible como la que ha llegado en este martes de parches. Las vulnerabilidades afectan a una buena cantidad de software de Microsoft y a todos los sistemas operativos Windows, versiones cliente y servidoras.

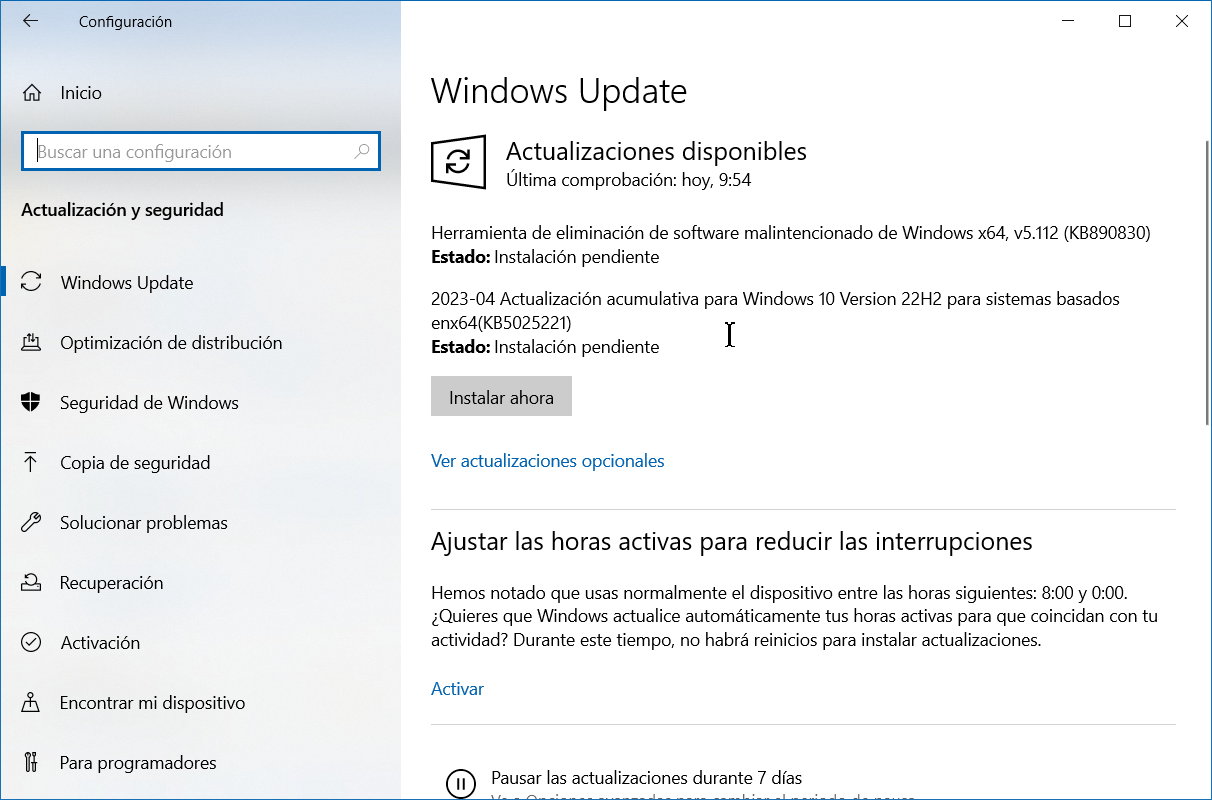

Obviamente, se recomienda actualizar equipos a la mayor brevedad. Como el resto de parches de seguridad mensuales acumulativos, su instalación es muy sencilla desde la misma configuración del sistema:

- Pulsa el atajo de teclas rápidas «Windows + I» para acceder a la herramienta de Configuración.

- Accede al apartado de Actualización y seguridad > Windows Update.

- Busca activamente las actualizaciones. Microsoft las ofrece inmediatamente después de publicar cada martes de parches.

- Descarga, instala y reinicia el equipo para aplicarlas.

Usuarios más avanzados o que quieran un mayor control de lo que instalan pueden usar el Catálogo de Microsoft Update, accediendo a su página web y descargando el conjunto de parches que en esta ocasión se definen como KB5025221 para Windows 10 versiones desde 20H2 en adelante.

-

PrácticosHace 6 días

PrácticosHace 6 díasCómo montar archivos ISO (u otros formatos) en Windows

-

A FondoHace 1 día

A FondoHace 1 díaLos 10 mejores reproductores de vídeo para Android (gratis y sin publicidad)

-

GuíasHace 5 días

GuíasHace 5 díasQué son los DNS y por qué mejoran la experiencia en Internet

-

PrácticosHace 4 días

PrácticosHace 4 díasSeis usos de un pendrive USB más allá de almacenar archivos