La conferencia de AMD en Computex 2026 ha sido una de las primeras grandes presentaciones de la feria de Taiwán que se celebra esta semana. Y...

AMD confirmó que el socket AM5 iba a ser uno de los más longevos, y hoy en Computex 2026 ha confirmado que este seguirá recibiendo nuevos...

NVIDIA ha presentado el RTX Spark en el Computex 2026. Un «superchip» en formato SoC que tiene el gran objetivo de relanzar la plataforma Windows sobre...

NVIDIA está a punto de presentar un nuevo procesador para PC Windows, o al menos eso es lo que apuntan ya prácticamente todas las señales, y...

El Ryzen 7 7700X3D se ha añadido a la base de datos de CPU-Z, un sitio y herramienta de referencia entre los benchmarks ya que ofrece...

El lanzamiento de Zen 6 se espera para finales de este año o principios de 2027 en el peor de los casos. Sabemos que esta nueva...

NVIDIA puede presumir de ser el mayor proveedor de GPUs del mundo, y este año también se convertirá en el mayor proveedor de CPUs a nivel...

El gigante del chip ya ha empezado a enviar muestras de ingeniería de Intel Nova Lake-S, su próxima generación de procesadores de alto rendimiento para consumo...

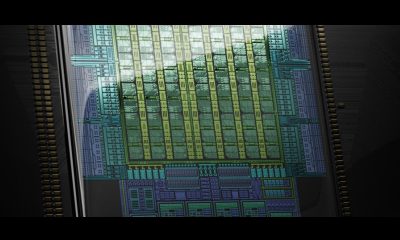

La caché L3 es uno de los componentes más importantes de cualquier procesador moderno si queremos conseguir un alto rendimiento en juegos. AMD lo sabe, y...

Intel y Apple podrían estar preparando uno de los movimientos más inesperados de los últimos años dentro de la industria tecnológica. Seis años después de que...

La hoja de ruta de procesadores de Intel ha sido filtrada por fuentes del canal de suministro en Taiwán. El informe detalla varias arquitecturas de CPUs...

El procesador Intel Core 5 320 ha aparecido en la base de datos de testeo PassMark, mostrando un rendimiento inicial prometedor para motorizar portátiles de gama...

El Ryzen 9 9950X3D2 se presenta como un procesador verdaderamente innovador. No solo es lo más potente que AMD tiene en el mercado de consumo general,...

Los Intel Nova Lake-S será la próxima generación de procesadores de alto rendimiento del gigante del chip para computadoras de sobremesa. Una nueva filtración nos pone...

El gigante del chip ha lanzado hoy los Intel Core Ultra Series 3, una nueva generación de procesadores para portátiles conocidos también por su nombre en...

En los últimos diez años Intel siempre ha tenido un punto débil si comparamos con AMD, la longevidad de sus sockets, que ha sido claramente inferior....

La crisis de la DRAM ha tenido un impacto importante en el precio de muchos componentes básicos para montar un PC, y lamentablemente algunos procesadores se...

Ya hemos hablado anteriormente de las posibles especificaciones de los Intel Core Ultra 400, la próxima generación de procesadores de alto rendimiento para escritorio del gigante...

El precio del Ryzen 9 9950X3D2, el nuevo procesador de AMD que destaca por el doble caché 3D que incorpora, será de 899 dólares, según el...

Los procesadores Raptor Lake (Core Gen 13 y Gen 14) se han convertido en una parte muy importante dentro del catálogo de Intel, tanto que han...

AMD está trabajando en Zen 6, una arquitectura de próxima generación que sucederá a Zen 5 y cuyo lanzamiento se espera para finales de 2026, aunque...